Al parecer, el usuario utilizó una versión desactualizada de Electrum, la cual era vulnerable a ataques de tipo Phishing desde 2018.

***

Un usuario que intentó mover fondos Bitcoin (BTC) alojados en un monedero inactivo desde 2017, indicó que dichos activos fueron robados tras realizar algunas actualizaciones de seguridad que solicitaba el software, por lo que se cree que la persona fue víctima de un ataque de tipo Phishing (sustracción de datos).

Los hechos fueron comentados en un hilo de GitHub especialmente dedicado para visibilizar casos de robos perpetrados a monederos Electrum. El afectado publicó un post el día de ayer en el que informó que le robaron unos BTC 1.400 (estimados en más de USD $16 millones) cuando intentó moverlos a una nueva dirección.

Al respecto, el afectado explicó:

Tenía BTC 1.400 en una billetera a la que no había accedido desde 2017. Instalé tontamente una versión previa de Electrum… Intenté transferir alrededor de BTC 1 pero no pude continuar. Apareció una ventana emergente en la que indicaban que debía actualizar mis medidas de seguridad antes de poder mover los fondos.

Tras realizar las actualizaciones solicitadas, el afectado indicó que se produjo una transferencia masiva de fondos a una dirección desconocida, la cual presume pertenece a los atacantes que tomaron control del monedero en cuestión.

Software vulnerable a un ataque de tipo Phishing

Tras enterarse de lo ocurrido y ser consultado por varios medios, el desarrollador del monedero Electrum, Thomas Voegtlin, aseguró que en efecto, se trató de un ataque de tipo Phishing, y se trataría de la estafa más grande perpetuada a través del software a la fecha.

Sin embargo, Voegtlin indicó que lamentablemente parte de la responsabilidad recae en el afectado, justamente porque no utilizó la versión más reciente del software:

La advertencia [sobre las versiones previas] ha estado dispuesta en nuestro sitio desde hace 18 meses. El usuario fue estafado porque utilizó un software antiguo susceptible al Phishing.

Como tal, la sustracción de los fondos se produjo tras la actualización de seguridad que solicitó el monedero, la cual descargaba una versión del monedero infectada con un malware, el cual permitía a los hackers controlar de forma remota la billetera de Electrum y enviar los fondos a una dirección dispuesta por ellos.

Sumado a este último ataque, varias firmas de análisis estiman que los atacantes ya lograron apropiarse de al menos unos BTC 2.171 (USD $25 millones al momento de edición) desde que se registró un primer evento de esta índole en 2018.

Poco probable que recupere los fondos

Tras la publicación del usuario en el foro de GitHub, algunos miembros se pusieron a la orden para ayudar al afectado en la medida de lo posible.

Entre los mensajes publicados por los demás participantes, algunos destacaron que si los fondos estaban allí alojados antes de julio de 2018, podía utilizar el código semilla de su monedero y rehabilitarlo para recuperar fondos Bitcoin Cash (BCH) y Bitcoin SV (BSV) ya que estas monedas derivan de una actualización (Fork) hecho a Bitcoin. Se estima que dicho capital ascendería a unos USD $500.000 en base al precio actual de ambas criptomonedas.

Otra persona que se pronunció en sus redes con respecto al hackeo fue el CEO de Binance, Changpeng Zhao (CZ), quien ofreció su apoyo poniendo en una lista negra la dirección empleada por los atacantes para robar los fondos. De esta forma, si los mismos llegan al exchange, quedarán allí congelados y el equipo informará debidamente a las autoridades.

Sin embargo, muchas personas se muestran poco entusiastas con respecto a que el afectado recupere sus fondos. Por ende, hacen un llamado a la comunidad a que estén mucho más alertas con las medidas de seguridad para sus monederos, y que solo descarguen las versiones más actuales de los softwares a través de los sitios web oficiales de las compañías responsables.

Como protegernos de ataques Phishing al descargar monederos cripto

Un ataque de Phishing consiste en engañar a la víctima para hacerle creer que está en una página web legítima, pero que pertenece en realidad al atacante.

El usuario puede recibir un enlace cuya URL es similar a la del sitio oficial de descarga por medio de un correo electrónico, mensajería instantánea u otro método.

Cuando se trata de descargar software que corre en tu dispositivo PC o móvil, debes ser bíen desconfiado y verificar unas cuantas cosas:

- Que la URL sera la del sitio oficial. Para esto es bueno hacer una búsqueda en Google de la empresa e ir al sitio por medio de google. Puede que un atacante compre un dominio similar, pero con una extension distinta, por ej, el sitio oficial puede ser electrum.org, pero el atacante te envia a electrum.io con una página idéntica.

- Que la URL empieze por https://, cosa que sea más dificil de efectuar un ataque tipo Man-In-The-Middle.

- Verificar que el certificado SSL de la página pertenezca a la organización de donde esperas descargar. Un atacante tambien puede comprar un certificado SSL y crear una empresa con un nombre similar, sobre todo si sabe que puede hacer decenas de miles, cientos de miles o en este caso millones de dólares.

-

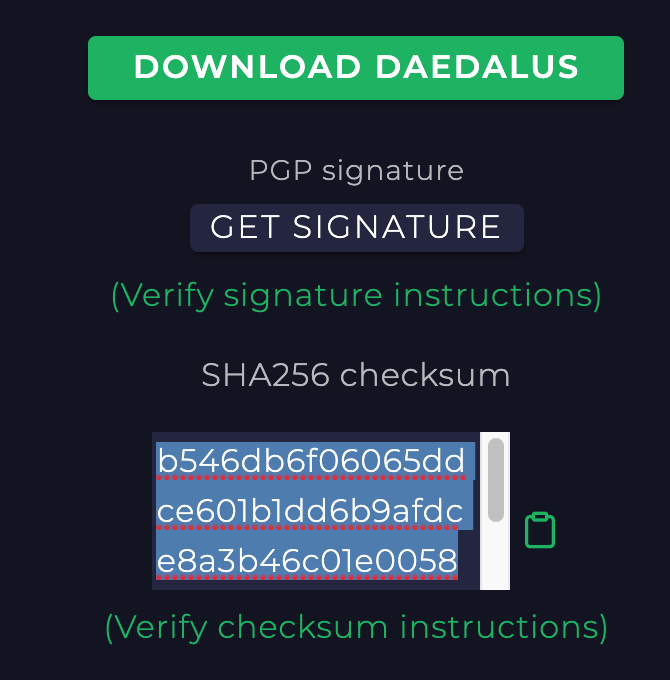

Verificar los hashes del software descargado. Generalmente los sitios oficiales colocan los valores de hash MD5, o SHA256 de los instaladores. Una vez descargados, es bueno saber utilizar herramientas en la línea de comandos de tu sistema operativo para verificar los hashes.

En linux es bueno familiarizarse con comandos como:

$ md5sum instalador.ext

$ sha256sum instalador.ext

En mac, dependiendo del algoritmo de hashing utilizado por la empresa:

$ md5 instalador.ext

$ shasum -a 256 instalador.ext

$ shasum -a 512 instalador.ext

En windows, un sha256 lo verificaría así con certutil:

certutil -hashfile instalador.ext SHA256

Lecturas recomendadas

- Twitter revela nuevos detalles sobre el hackeo: fue un “ataque telefónico de phishing”

- Usuario perdió todos sus ahorros en Bitcoin tras un ataque de phishing y comunidad se solidariza

- Breve: Informe revela que hackers de Corea del Norte atacaron a empresa cripto a través de LinkedIn

Fuente: Decrypt / CoinDesk / GitHub

Versión de Angel Di Matteo / DiarioBitcoin

Imagen de Erik Mclean en Unsplash

ADVERTENCIA: DiarioBitcoin ofrece contenido informativo y educativo sobre diversos temas, incluyendo criptomonedas, IA, tecnología y regulaciones. No brindamos asesoramiento financiero. Las inversiones en criptoactivos son de alto riesgo y pueden no ser adecuadas para todos. Investigue, consulte a un experto y verifique la legislación aplicable antes de invertir. Podría perder todo su capital.

Suscríbete a nuestro boletín

Artículos Relacionados

Bitcoin

Bitcoin

Rapero Drake vuelve a mencionar a Bitcoin en su nueva canción “Dust”

Análisis de mercado

Análisis de mercado

Bitcoin retrocede levemente y mantiene soporte clave en USD $78.666

Bancos y Pagos

Bancos y Pagos

Coinbase lleva cbBTC a Tempo con Chainlink CCIP y abre la puerta a más DeFi institucional

Bitcoin

Bitcoin