***

Una investigación llevada a cabo por el equipo de ESET, la compañía de seguridad informática con sede en Eslovaquia, descubrió la existencia un navegador Tor “troyanizado”, una forma poco común de malware distribuido por ciberdelincuentes para robar bitcoins a compradores de mercados en la Darknet.

De acuerdo a una publicación de We Live Security, los estafadores utilizaron una “versión troyanizada” de un paquete oficial del navegador Tor y cuentas de pastebin.com, logrando alrededor de 500.000 visitas y robando un estimado de USD $40.000 en pagos Bitcoin.

Dominios falsos

De acuerdo a la publicación, los ciberdelincuentes utilizaron dos sitios web presuntamente asociados con la versión oficial en ruso del navegador Tor.

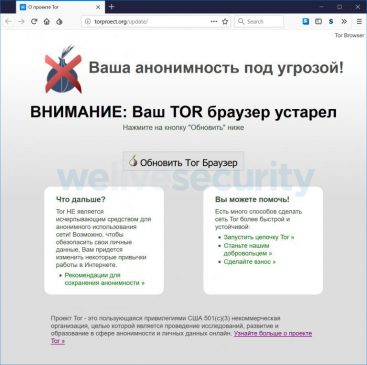

El primero de los sitios muestra un mensaje en ruso en el que informan al visitante que tiene una versión obsoleta del navegador Tor, invitándole a descargar la más reciente.

¡Tu anonimato está en peligro! ADVERTENCIA: tu navegador Tor no está actualizado. Haga clic en el botón ‘Actualizar’.

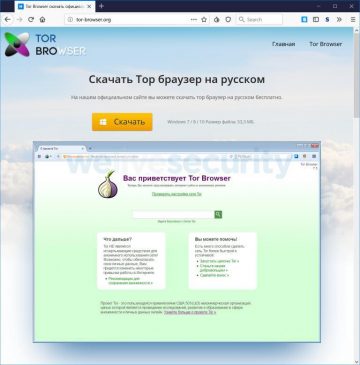

Al hacer clic en el botón respectivo, el visitante es redirigido a un segundo sitio web donde podrá descargar un instalador para Windows. No hay indicios de que el mismo sitio web cuente con versiones para Linux, macOS o dispositivos móviles.

Ambos dominios – Tor-browser [.] Org y Torproect [.] Org – fueron creados en 2014.

El primero es muy similar al Torproject.org real; solo le falta una letra, lo cual para las víctimas de habla rusa puede no levantar sospechas.

Difusión y distribución

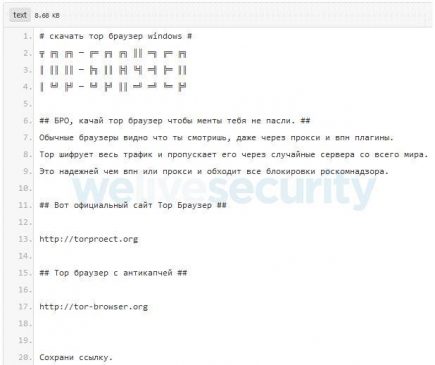

En 2017 y a principios de 2018, los ciberdelincuentes promocionaron las páginas web del falso navegador Tor a través de contenido spam (mensajes no deseados) en varios foros rusos relacionados con diversos temas, como la Darknet, criptomonedas, privacidad en Internet o mecanismos para eludir la censura.

En abril y marzo de 2018, los delincuentes comenzaron a usar el servicio web Pastebin.com para promover ambos dominios. Específicamente, crearon cuatro cuentas y posicionaron el servicio en motores de búsqueda, en nichos como drogas, criptomonedas, bloqueo de censura y nombres de políticos rusos.

La idea detrás de esto, dijo ESET, es que una víctima potencial realice una búsqueda con palabras clave específicas y, en algún momento, daría con algunos de los sitios web falsos.

El texto traducido al español dice:

Bro, descarga Tor Browser para que la policía no te vea.

Los navegadores regulares muestran lo que estás viendo, incluso a través de servidores proxy y VPN.

Tor cifra todo el tráfico y lo pasa a través de servidores aleatorios de todo el mundo.

Es más confiable que VPN o proxy y evita toda censura de Roskomnadzor.

Aquí está el sitio web oficial del navegador Tor:

Torproect [.] Org

Navegador Tor con anti-captcha:

Tor-browser [.] Org

Guarda el enlace.

El análisis

Los investigadores aseguran que el navegador promovido por las páginas web falsas es totalmente funcional, ya que se basa en Tor Browser 7.5 lanzado en enero de 2018. Las personas que no tienen conocimientos técnicos probablemente no notarían ninguna diferencia entre la versión original y la comprometida.

No se hicieron cambios al código fuente del navegador Tor. Sin embargo, estos delincuentes cambiaron la configuración predeterminada del navegador y algunas de las extensiones. Con esto evitaban que las víctimas actualizaran a una nueva versión oficial, cuya seguridad no estuviese comprometida.

Entre los diferentes cambios que se hicieron destaca la modificación del complemento HTTPS Everywhere, agregando un script de contenido ejecutable en el contexto de cada página web.

Este script a su vez notifica a un servidor de C&C sobre la dirección de la página web actual, y descarga un código de JavaScript que se ejecutará en el contexto de la página actual.

La carga útil de JavaScript funciona como una inyección web estándar, lo que significa que puede interactuar con el contenido del sitio web y realizar acciones específicas.

Estafa en Darknet

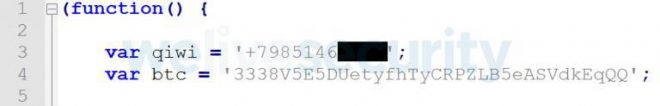

Los investigadores de ESET aseguran que “la única carga útil de JavaScript vista apunta a tres de los mayores mercados de la Darknet de habla rusa. Esta carga intenta alterar QIWI o billeteras Bitcoin ubicadas en páginas de estos mercados”.

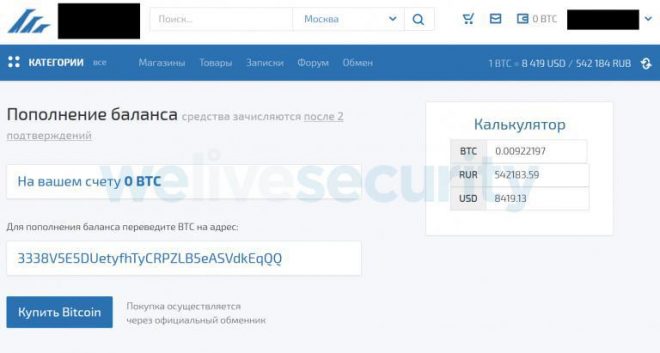

Una vez que una víctima visita su página de perfil para agregar fondos a la cuenta directamente mediante el pago con bitcoins, el navegador Tor troyanizado intercambia automáticamente la dirección original por la dirección controlada por delincuentes.

“Durante nuestra investigación identificamos tres billeteras de bitcoin que se han utilizado en esta campaña desde 2017. Cada billetera contiene un número relativamente grande de pequeñas transacciones; Esto sugiere que estas billeteras fueron realmente utilizadas por el navegador Tor troyanizado”.

Cabe señalar que la cantidad real de dinero robado puede ser mayor porque el navegador Tor troyanizado también altera las billeteras QIWI, un popular servicio ruso de transferencia de dinero.

Fuentes: We Live Security by ESET, U.Today, Coindesk, Cointelegraph.

Versión de Arnaldo Ochoa / DiarioBitcoin

Imagen principal de Pixabay

ADVERTENCIA: Este es un artículo de carácter informativo. DiarioBitcoin es un medio de comunicación, no promociona, respalda ni recomienda ninguna inversión en particular. Vale señalar que las inversiones en criptoactivos no están reguladas en algunos países. Pueden no ser apropiadas para inversores minoristas, pues se podría perder el monto total invertido. Consulte las leyes de su país antes de invertir.

Artículos Relacionados

Análisis de mercado

Análisis de mercado

Bitcoin bajó hasta los USD $60.000 en medio de fuerte corrección este 17 de abril

Bancos y Pagos

Bancos y Pagos

Goldman Sachs es cauteloso con las predicciones alcistas de Bitcoin basadas en ciclos anteriores

Bitcoin

Bitcoin

CEO de Telegram discute sobre privacidad y sus tenencias “millonarias” en Bitcoin y fiat

Bitcoin

Bitcoin